Monitoreo de Seguridad Inalámbrica (WSM)

Los dispositivos WiFi, Bluetooth, NFC/RFID e IoT se utilizan cada vez más en entornos industriales, empresariales y domésticos. Sin embargo, estos dispositivos pueden utilizar protocolos inseguros y proporcionar a los atacantes una superficie de ataque y un punto de entrada a datos y redes internas.

El servicio de Monitoreo de Seguridad Inalámbrica ofrecido por ISGroup permite conocer y monitorear de manera continua los dispositivos que se comunican por radiofrecuencia presentes dentro o en los alrededores de tu empresa para evaluar cuáles son los riesgos que estás corriendo e identificar ataques, incluso avanzados.

En la primera fase de configuración y activación del servicio de monitoreo gestionado, nuestro equipo de expertos realizará una Evaluación de Seguridad Inalámbrica, para analizar el estado actual y señalar los problemas que deben resolverse de inmediato.

Posteriormente, las tecnologías y frecuencias seleccionadas serán monitoreadas constantemente mediante dispositivos de hardware y software instalados en las áreas a proteger, y las alertas de seguridad permitirán detectar anomalías e intervenir rápidamente.

Descripción

El servicio está dedicado a empresas que utilizan dispositivos inalámbricos para permitir el acceso a los recursos empresariales por parte de sus empleados, colaboradores y clientes.

Es particularmente indicado para empresas e industrias que se comunican en frecuencias de radio para proporcionar procesos críticos, como infraestructuras IoT, Tecnología Operacional, líneas de producción, sensores remotos o control de accesos.

ISGroup, tras una evaluación inicial, indicará cuáles son los cambios a realizar para asegurar la infraestructura, proporcionando soporte en la implementación y configuración de los dispositivos y tecnologías.

Por lo tanto, durante toda la duración del servicio, las comunicaciones seleccionadas en protocolo WiFi, Bluetooth, GPS, NFC/RFID, Packet Radio, GSM, GPRS/EDGE (2G), UMTS/WCDMA/HSPA+/DC-HSPA+ (3G), LTE(TD-LTE/FDD/) (4G), 5GTF/5G-SIG (5G) u otros protocolos de radio diferentes, propietarios o incluso desconocidos, serán monitoreadas para identificar, prevenir y responder a ataques de seguridad de las telecomunicaciones.

Especificaciones

El servicio es completamente gestionado por ISGroup en modalidad de Proveedor de Servicios de Seguridad Gestionada (MSSP) e incluye en su tarifa todos los costos de hardware, software, instalación e integración, monitoreo e informes.

Se compone de cuatro fases principales

Análisis inicial

En el primer año de servicio o en caso de cambios radicales se realiza una Evaluación de Seguridad Inalámbrica. En los años siguientes, la actividad es de Análisis de Brechas respecto a los objetivos establecidos

Instalación e integración

Se preparan todos los elementos HW/SW necesarios para la prestación del servicio y se configuran adecuadamente respetando la infraestructura existente

Monitoreo

Las anomalías se informan al equipo interno con la posibilidad de escalamiento TIER-3 al equipo de ISGroup. Si el Cliente lo solicita, todas las anomalías pueden ser recopiladas y gestionadas por el SOC (Centro de Operaciones de Seguridad) de ISGroup

Informe periódico

Con la frecuencia deseada, de mensual a anual, se presentan al CSO/CIO/IT Manager los elementos destacados del servicio, como por ejemplo los ataques identificados, los ataques prevenidos, los que tuvieron éxito y su impacto, los puntos de mejora y los riesgos principales para la organización.

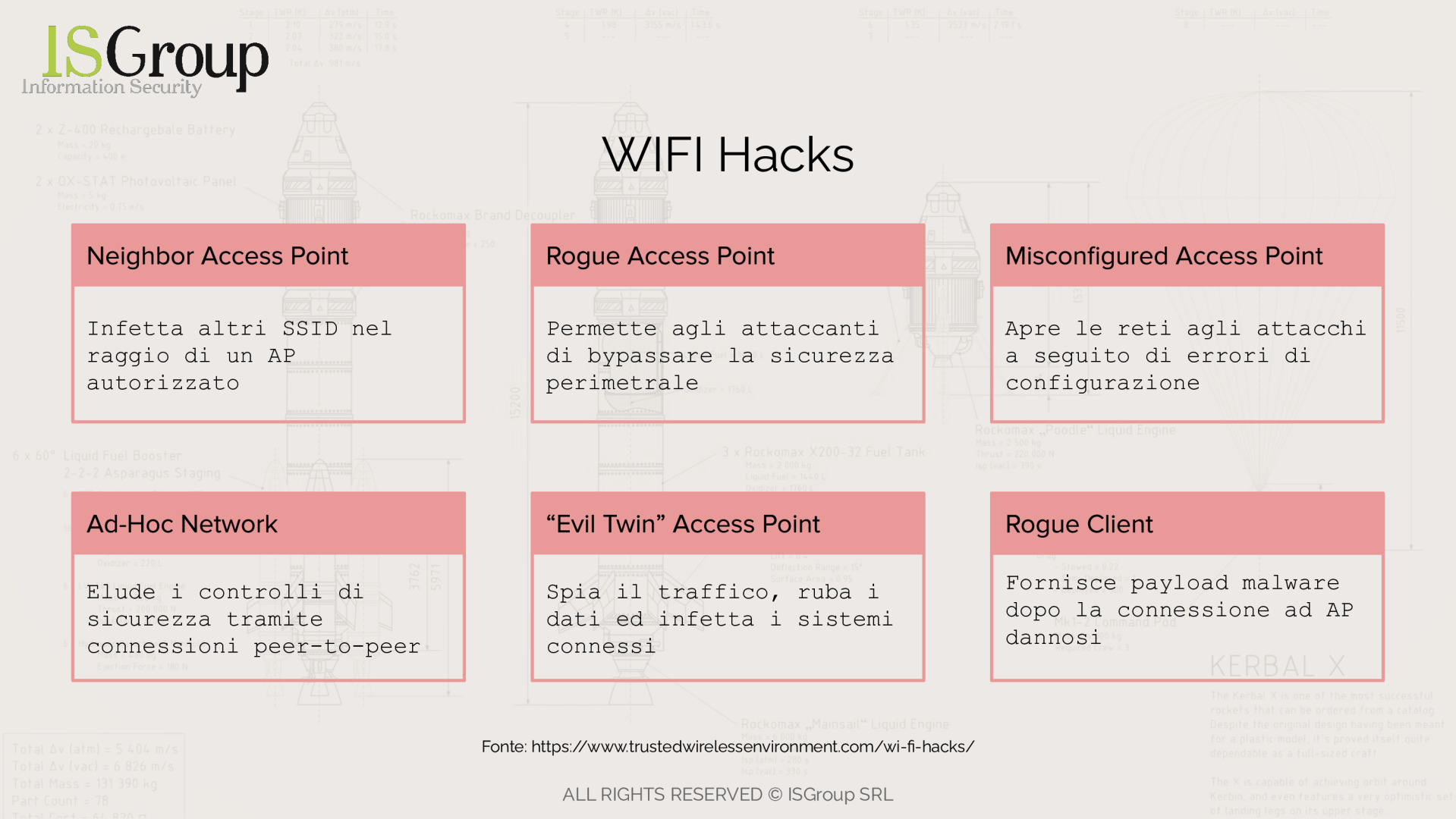

Si en el servicio de monitoreo de seguridad de las comunicaciones inalámbricas, el Cliente selecciona las frecuencias del estándar WiFi 2.5 GHz (802.11b, 802.11g, 802.11n, 802.11ax) y 5 GHz (802.11a, 802.11h, 802.11j, 802.11n, 802.11ac, 802.11ax), la organización podrá identificar y protegerse de un amplio espectro de ataques.

Dependiendo de la tecnología y la técnica de ataque, la protección será de tipo IDS (Sistema de Detección de Intrusiones), es decir, solo notificación, o de tipo IPS (Sistemas de Prevención de Intrusiones) y, por lo tanto, de prevención y bloqueo.

El cliente podrá solicitar el análisis TIER-3 (Análisis de Incidentes Cibernéticos) por parte de nuestros expertos y, según la gravedad y el riesgo, la respuesta (Respuesta a Incidentes Cibernéticos) de un equipo en el lugar o de forma remota.

Salida

Siendo el servicio continuo, los informes producidos se proporcionarán con una periodicidad acordada con el cliente.

En particular, el informe consistirá en un documento técnico que contendrá los aspectos relevantes del servicio, entre ellos:

Ataques prevenidos.

Eventuales ataques que tuvieron éxito con detalles técnicos y análisis del impacto.

Puntos para mejorar la seguridad existente.

Análisis de los riesgos que corre la empresa con la infraestructura actual.

Trabajar con nosotros es fácil, solo llama al número o envía un correo electrónico para conocernos y discutir tus necesidades en Seguridad IT.

Solicitar presupuesto paraMonitoreo de Seguridad Inalámbrica (WSM)